Wash

Описание Wash

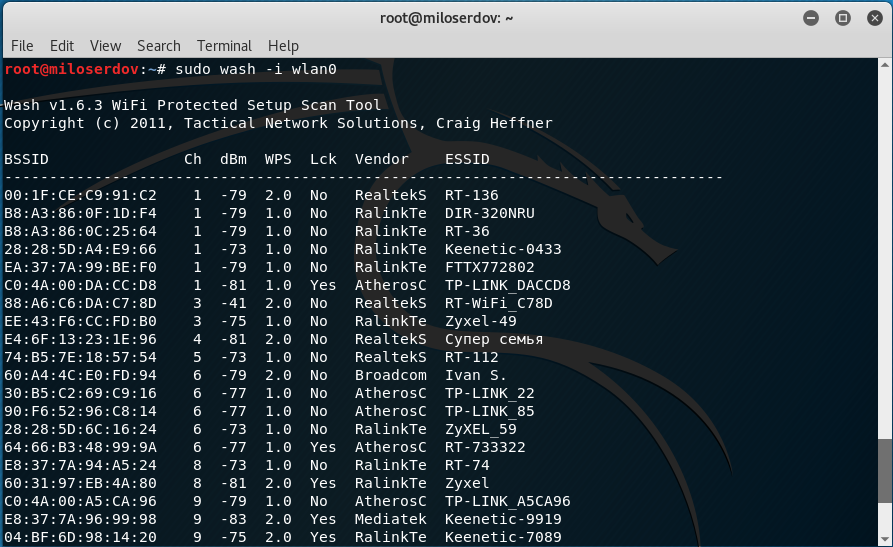

Wash — это утилита для идентификации точек доступа с включённым WPS. Она может искать с живого интерфейса:

wash -i wlan0

Или может сканировать список pcap файлов:

wash -f capture1.pcap capture2.pcap capture3.pcap

Wash только покажет точки доступа, которые поддерживают WPS. Если ТД поддерживает WPS, то для неё будет собрана следующая информация:

BSSID BSSID точки доступа Channel Канал ТД, как он указан в пакеие beacon ТД WPS Version Версию WPS, которая поддерживается ТД WPS Locked Статус блокировки WPS, как он указан в пакете beacon ESSID ESSID точки доступа

По умолчанию wash осуществит пассивное исследование. Тем не менее, можно дать указание для wash отправлять запросы для зондирования для каждой ТД, чтобы получить больше

wash -i wlan0 --scan

Отправляя зондирующие запросы, wash спровоцирует ответы от каждой ТД. Для совместимых с WPS точек доступа типичная WPS информация содержит дополнительные данные о ТД, включая изготовителя, модель и данные о версии. Эти данные сохраняются в опросной таблице базы данных reaver.db.

База данных SQLite reaver.db содержит следующие три таблицы:

history Эта таблица содержит список истории атак, включая процент завершённых и раскрытых WPA ключей survey Эта таблица повторно заполняется каждый раз, когда wash запущена с детальной информацией о точках доступа. status Эта таблица используются для индикации общего статуса wash/reaver

В последнем актуальном форке не используется SQLite.

Домашняя страница: https://github.com/t6x/reaver-wps-fork-t6x (это страница актуального форка, а не оригинальной версии)

Автор: Tactical Network Solutions, Craig Heffner. Авторы актуального мода: t6_x, DataHead, Soxrok2212

Лицензия: GPLv2

Справка по Wash

Обязательные аргументы:

-i, --interface=<iface> Интерфейс для захвата пакетов

-f, --file [FILE1 FILE2 FILE3 ...] Читать пакеты из захваченных файлов

Опциональные аргументы:

-c, --channel=<num> Канал для прослушивания [auto]

-o, --out-file=<file> Записать данные в файл

-n, --probes=<num> Максимальное количество попыток отправки к каждоый ТД в режиме сканирования [15]

-D, --daemonize Демонизация wash

-5, --5ghz Использовать каналы 5GHz 802.11

-s, --scan Использовать режим сканирования

-u, --survey Использовать режим опроса [default]

-a, --all Показать все ТД, даже без WPS

-j, --json Напечатать расширенную WPS информацию в формате json

-h, --help Показать справку

Руководство по Wash

Страница man отсутствует.

Опция -a // --all

Опция -a выведет список всех Точек Доступа, включая те, на которых выключен WPS.

Опция -j // --json

В терминале, в формате json, будет напечатана расширенная WPS информация (серийный номер, модель, …) из ответов зондирования (probe).

Вывод wash может быть передан по трубе в другие команды.

Примеры запуска Wash

sudo wash -i wlan0 -c 6 -C Wash v1.5.2 WiFi Protected Setup Scan Tool Copyright (c) 2011, Tactical Network Solutions, Craig Heffner <cheffner@tacnetsol.com> mod by t6_x <t6_x@hotmail.com> & DataHead & Soxrok2212 & Wiire & kib0rg BSSID Channel RSSI WPS Version WPS Locked ESSID --------------------------------------------------------------------------------------------------------------- E0:3F:49:6A:57:78 6 -73 1.0 No ASUS

Установка Wash

Программа предустановлена в Kali Linux.

Для установки в другие операционные системы достаточно установить Reaver.

Скриншоты Wash

Инструкции по Wash

- Поиск беспроводных точек доступа с включённым WPS: использование программ Wash, Airodump-ng и Wifite

- Новое в Wash и Reaver

- Атака на Wi-Fi с WPS, используя Reaver

- Лучшая Wi-Fi карта для Kali Linux

- Подборка совместимых с Kali Linux Wi-Fi адаптеров на 2017

Comments are Closed