Intrigue-core

Описание Intrigue-core

Intrigue-core — это API фреймворка по поверхностным атакам обнаружения. Он может использоваться для Интернет разведки (безопасности) и исследования.

Доступные задачи:

- masscan_scan — Эта задача запускает сканирование masscan в отношении целевого хоста или домена.

- uri_gather_robots — Эта задача проверяет robots.txt и добавляет любые найденные URI

- dns_transfer_zone - Передача зоны DNS

- dns_lookup_forward — Просмотр IP данного хоста. Захватить все типы записей.

- phone_number_carrier_lookup — Эта задача использует CarrierLookup API для определения поставляемого номера телефона

- web_account_check — Эта задача использует крупные веб-сайты, проверяя существующие аккаунты. Обнаруженные аккаунты отображаются.

- uri_gather_technology — Эта задача определяет платформу и технологию цели.

- search_shodan - Использует SHODAN API для поиска информации

- dns_lookup_reverse — Ищет имя данного IP адреса.

- uri_check_security_headers — Эта задача проверяет типичные заголовки безопасности HTTP на веб приложении

- dns_lookup_txt — Поиск DNS TXT

- uri_extract_metadata — Эта задача загружает контент единичного URI и извлекает сущности из текста и метаданных

- dns_brute_sub — DNS брутфорс субдоменов

- zmap_scan — Эта задача запускает zmap сканирование на целевой хост или домен.

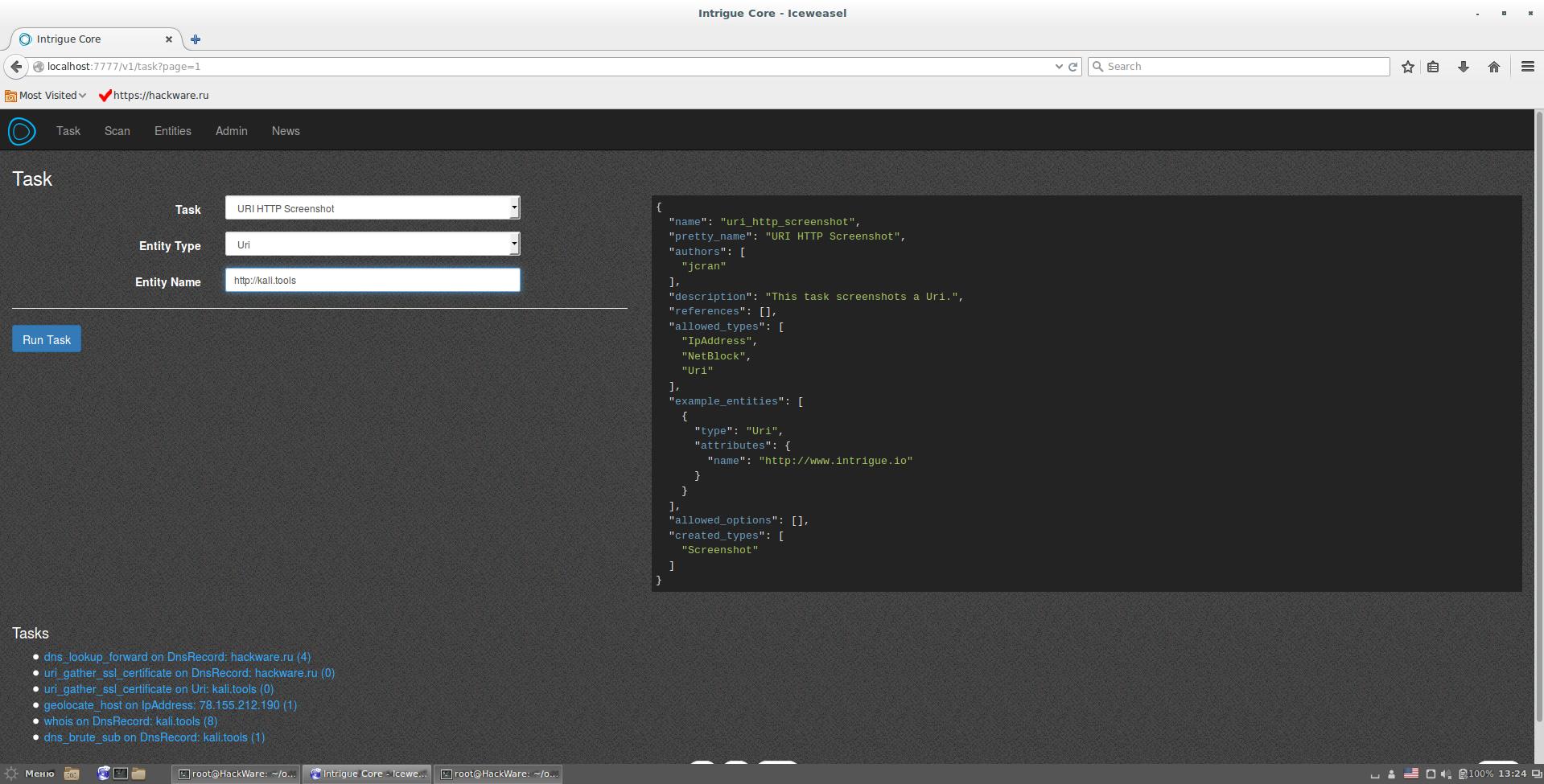

- uri_http_screenshot — Эта задача скриншотит Uri.

- dns_snoop_cache - Запрос DNS сервера на список доменов и проверка, если последний визит этого домена в их кэше.

- uri_check_safebrowsing_api - Проверяет URI в Google Safebrowsing (StopBadware) API

- uri_youtube_metadata — Эта задача загружает метаданные данного Uri видео youtube.

- convert_entity — Конвертирует сущность в другой тип

- whois — Выполняет поиск whois по данной сущности

- nmap_scan — Эта задача запускает nmap сканирование на целевой хост или домен.

- uri_gather_sitemap — Эта задача проверяет sitemap.xml и добавляет любые URI, которые находит

- search_edgar - EDGAR Corporation Search

- email_validate — Эта задача валидирует email через email-validator.net API.

- search_bing — Эта задача использует Bing API и ищет связанный контент. Отображаются обнаруженные домены

- uri_gather_ssl_certificate - Хватает SSL сертификат от сервера приложений

- uri_dirbuster — Брутфорсит популярные директории на веб-сервере

- uri_gather_headers — Эта задача проверяет HTTP заголовки веб-приложения

- email_bounceback — Эта задача проверяет домен на возвращаемые письма через gmail.

- uri_spider — Эта задача паутинит данный URI, отображая сущности из страницы текста, а также из разобранных файлов.

- dns_lookup_mx — Поиск записей MX данной DNS записи.

- example — Это задача-пример. Она возвращает случайно сгенерированный хост.

- dns_brute_srv — Простой брутфорс службы записи DNS

- dns_recurse_spf — Рекурсивный поиск DNS SPF

- search_pipl - Использование Pipl API для поиска по сущностям.

- dns_brute_tld — Брутфорс домена верхнего уровня DNS.

- geolocate_host — Выполняет геолокацию, основанную на IP адресе.

- check_project_honeypot — Эта задача проверяет сайт на информацию project honeypot.

- email_harvest — Эта задача выскабливает email адреса из результатов поискового движка.

- email_validate_mailbox_layer — Эта задача валидирует email через MailboxLayer API.

- uri_http_auth_brute — Эта задача брутфорсит аутентификацию, передаётся URI, требующее HTTP аутентификацию.

- search_google — Эта задача использует Google API и находит связанный контент. Отображаются обнаруженные домены.

- netsvc_fuzz_random — Эта задача подключается к службе и отправляет множество случайных данных.

- uri_gather_and_analyze_links — Эта задача разбирает главную страницу и выполняет анализ на ссылки.

Домашняя страница: http://intrigue.io/

Автор: Pentestify

Лицензия: Revised BSD License

Справка по Intrigue-core

Команды: core-cli.rb background [Task] [Тип#Сущность] [Опция1=Значение1#...#...] [Обработчики] # Начать и перевести в фон отдельную задачу. Вернуть ID core-cli.rb help [КОМАНДА] # Описать доступные команды или одну указанную команду core-cli.rb info [Задача] # Показать подробности о задачи core-cli.rb list # Список всех доступных задач core-cli.rb load [Задача] [Файл] [Опция1=Значение1#...#...] [Обработчики] # Запустить пункты из файла и запустить задачу на каждом из них core-cli.rb scan [Тип Сканирования] [Тип#Сущность] [Опция1=Значение1#...#...] # Начать рекурсивное сканирование. Вернуть результат core-cli.rb single [Задача] [Тип#Сущность] [Опция1=Значение1#...#...] [Обработчики] # Начать одиночную задачу. Вернуть результат core-cli.rb start [Задача] [Тип#Сущность] [Опция1=Значение1#...#...] [Обработчики] # Начать одиночную задачу. Вернуть результат core-cli.rb stats # Получить статистику запросов

Руководство по Intrigue-core

Страница man отсутствует.

Примеры запуска Intrigue-core

Список доступных задач:

bundle exec ./core-cli.rb list

Запуск задачи:

bundle exec ./core-cli.rb start dns_lookup_forward DnsRecord#hackware.ru

Полученный результат:

Got entity: {"type"=>"DnsRecord", "name"=>"hackware.ru", "details"=>{"name"=>"hackware.ru"}}

[x] Intrigue::Entity::DnsRecord#ns3.hostland.ru

[x] Intrigue::Entity::DnsRecord#mail.hackware.ru

[x] Intrigue::Entity::IpAddress#185.26.122.50

[x] Intrigue::Entity::DnsRecord#ns.hostland.ru

Проверка списка поддоменов для kali.tools:

bundle exec ./core-cli.rb start dns_brute_sub DnsRecord#kali.tools resolver=8.8.8.8#brute_list=a,b,c,proxy,test,www

Полученный результат:

Got entity: {"type"=>"DnsRecord", "name"=>"kali.tools", "details"=>{"name"=>"kali.tools"}}

Got options: [{"name"=>"resolver", "value"=>"8.8.8.8"}, {"name"=>"brute_list", "value"=>"a,b,c,proxy,test,www"}]

[x] Intrigue::Entity::IpAddress#185.26.122.38

Проверка 1000 доменов из топа Alexa на существование секретных заголовков:

for x in `cat data/domains.txt | head -n 1000`; do bundle exec ./core-cli.rb start dns_brute_sub DnsRecord#$x;done

Установка Intrigue-core

Установка в Kali Linux

Настройка и запуск Redis в Kali Linux

apt-get install redis-server

Откройте файл /etc/redis/redis.conf

gedit /etc/redis/redis.conf

Найдите там строку:

port 0

И замените её на строку:

#port 0

Запустите службу Redis

service redis-server start

Установка зависимостей, установка и инициализация Intrigue-core

apt-get install postgresql-server-dev-9.4 libsqlite3-dev gem install rake git clone https://github.com/intrigueio/intrigue-core.git cd intrigue-core/ bundle install rake setup && rake migrate

Запуск Intrigue-core:

foreman start

Веб-интерфейс теперь доступен по адресу: http://localhost:7777

После перезагрузки Kali Linux нужно вручную каждый раз запускать (либо добавить в автозагрузку):

service redis-server start

Также нужно запускать (из каталога программы):

foreman start

Информация об установке в другие операционные системы будет добавлена позже.

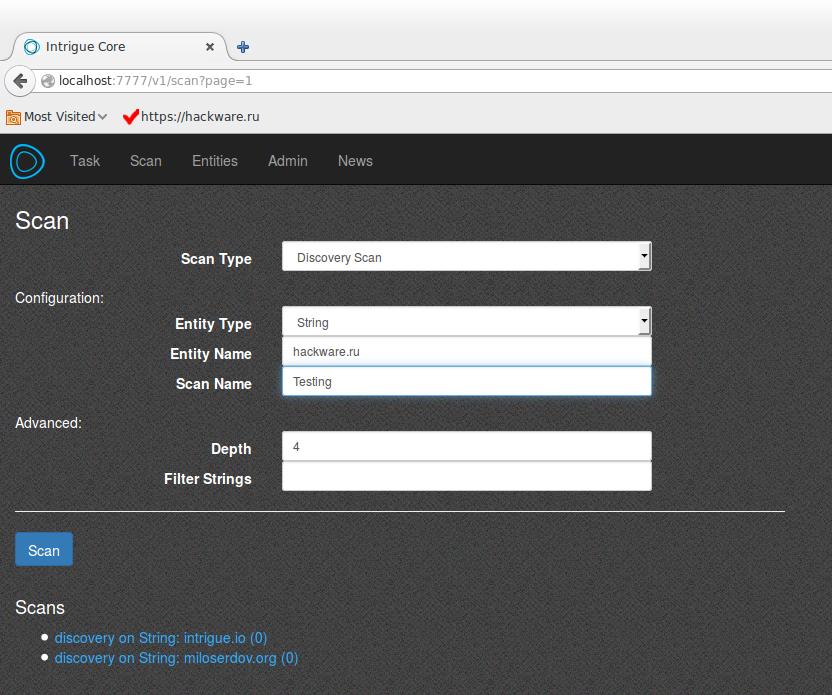

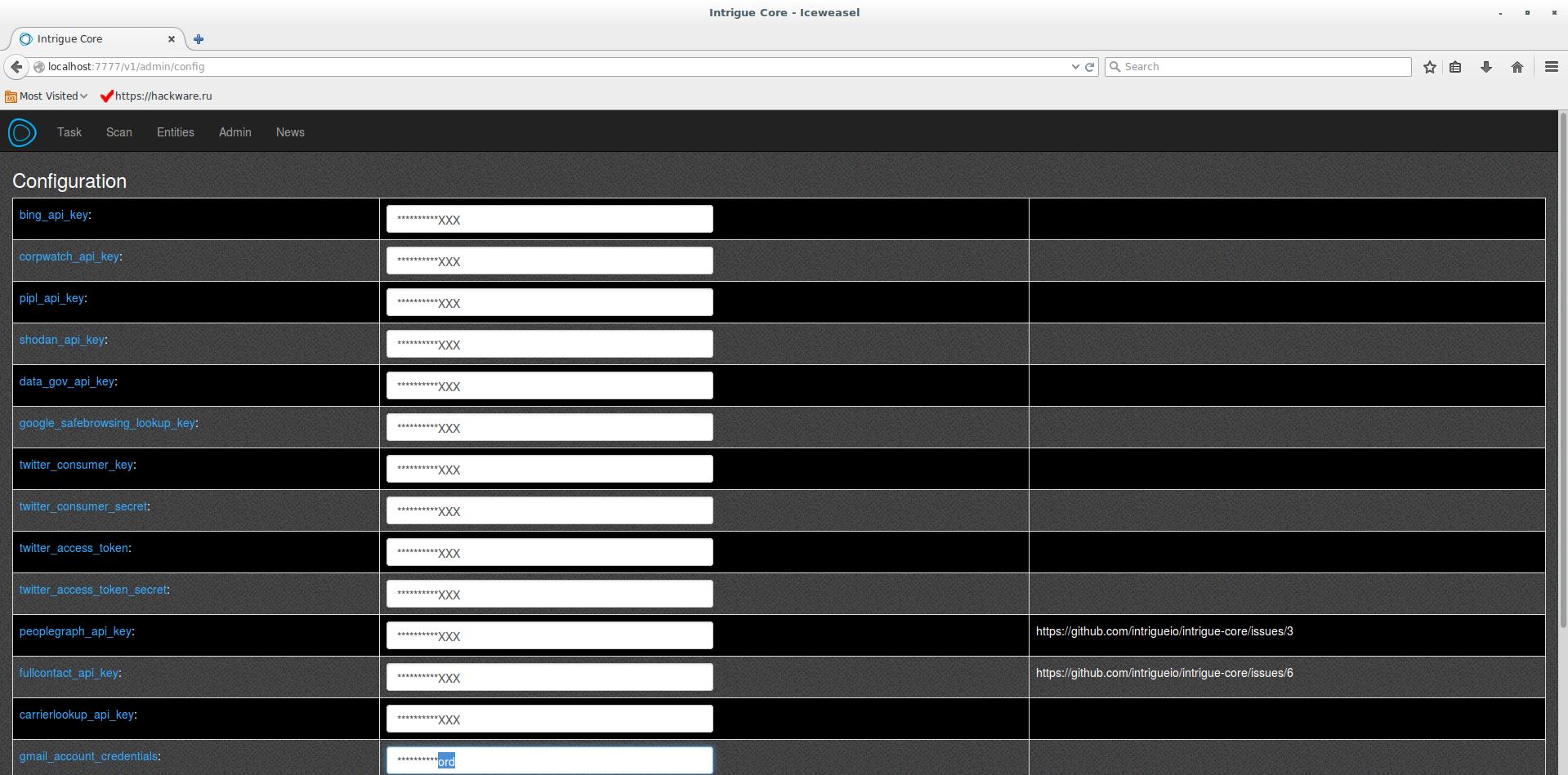

Скриншоты Intrigue-core

Инструкции по Intrigue-core

Ссылки на инструкции будут добавлены позже.

Comments are Closed