AtEar

Описание AtEar

AtEar – это масштабируемая и эффективная система, а также первое сетевое решение для оценки уязвимостей беспроводных сетей. AtEar, программа для анализа уязвимостей/управления беспроводными сетями, может использоваться для бизнеса и дома.

В бизнес использовании AtEar задействует снятие отпечатков устройств для доступа к сети и для анализа текущего состояния беспроводной сети.

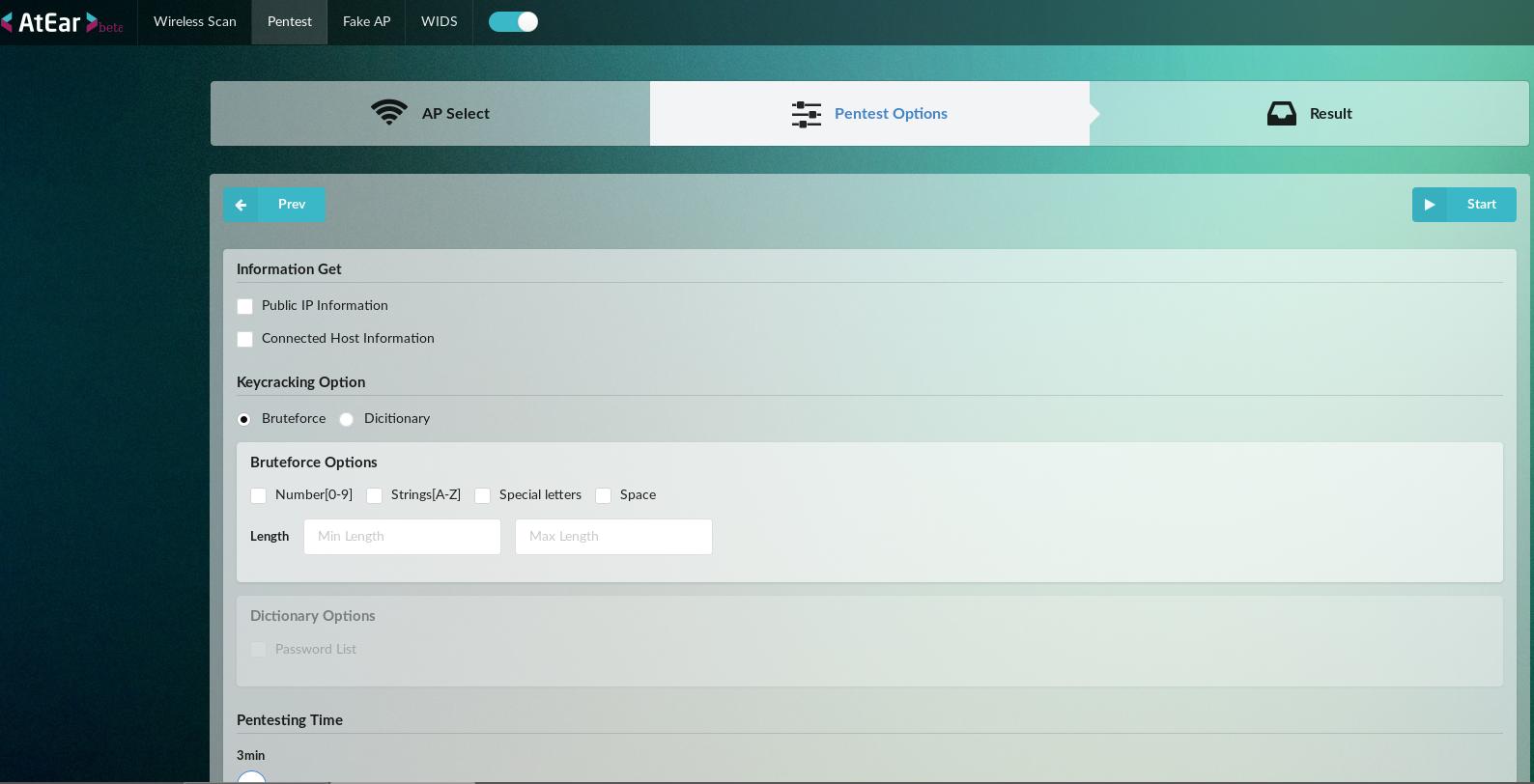

Функция автоматического тестирования на проникновение позволяет легко и тщательно проанализировать уязвимости беспроводных сетей.

AtEar для домашнего использования инспектирует состояние безопасности сетей и контролирует любые незарегистрированные устройства.

Если коротко, AtEar — это система пентеста беспроводных сетей с веб-интерфейсом, простая и быстрая в использовании.

Функции AtEar

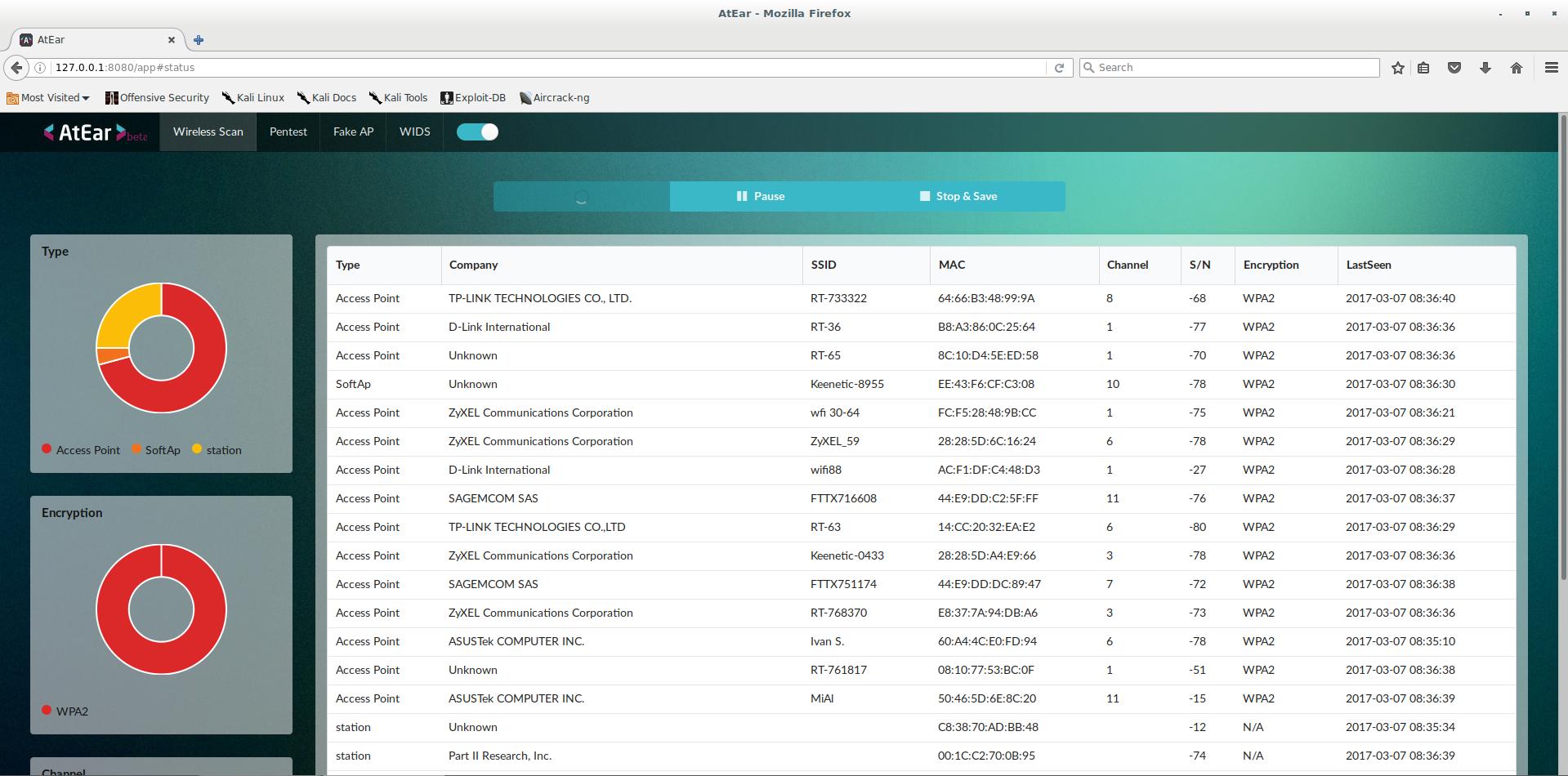

- Сканирование беспроводных сетей (Ad-Hoc, Station, Access Point, Soft-Acess Point)

- Графики с данными о беспроводных сетях (Канал, Шифрование, Тип)

- Беспроводной пентестинг (WEP, WPA1, WPA2)

- Получение сетевой информации (IP, Информация о подключённых хостах)

- Fake AP (фальшивая точка доступа)

- Фишинговые сайты Google

- Фишинговые сайты Facebook

- Фишинговые сайты Twitter

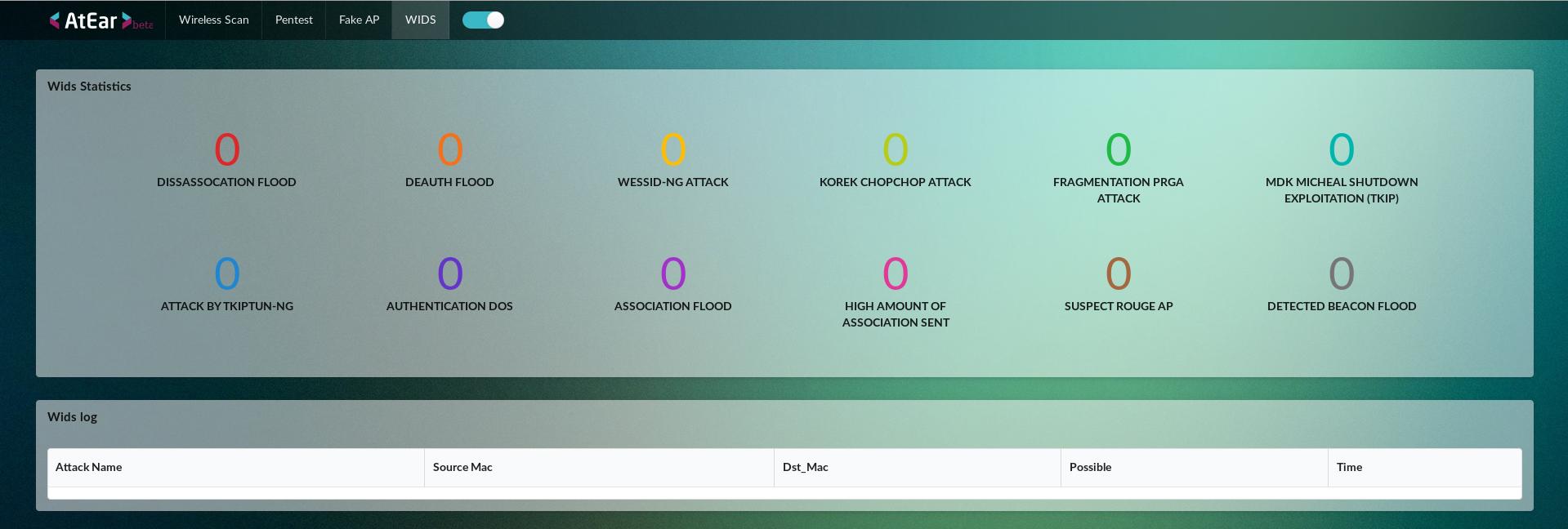

- WIDS (Wireless intrusion detection system — Система обнаружения беспроводных вторжений)

- Флуд для рассоединения

- Флуд для деаутентификации

- Атака WESSID-NG

- Атака Koreck Chopchop

- Атака Fragmentation PGRA

- Атака MDK MICHEAL SHUTDOWN Exploitation TKIP

- Атака TKIPUN-NG

- DOS Атака аутентификации

- Флуд ассоциации

- Большое количество отправляемых сообщений ассоциации

- Подозрительные мошеннические ТД (Rogue AP)

- Выявление флуда маяками (Beacon Flood)

Пентестинг сети

- Брут-форс FTP

- Брут-форс SSH

- Брут-форс Telnet

- Брут-форс SMTP

- Брут-форс POP

- Брут-форс IMAP

- Брут-форс LDAP

- Брут-форс SMB

- Брут-форс rlogin

- Брут-форс MSSQL

- Брут-форс MYSQL

- Брут-форс PGSQL

- Брут-форс VNC

- Брут-форс SNMP

Домашняя страница: https://github.com/NORMA-Inc/AtEar

Автор: NORMA-Inc

Лицензия: Apache-2.0

Справка по AtEar

использование:

run.py [-h] --iface IFACE

опциональные аргументы:

-h, --help показать справку и выйти --iface IFACE беспроводной интерфейс, способный переходит в режим монитора

Руководство по AtEar

Страница man отсутствует.

Самые рекомендуемые системы:

Разрабатывается на Ubuntu 14.04 LTS(amd64) и python 2.7v

Самые рекомендуемые USB карты для пентестинга Wi-Fi:

-

asus WL-167g v2

-

Airlink AWLL3026

-

Alfa AWUS036E

-

Alfa AWUS036G

-

Alfa AWUS036S

-

Alfa AWUS050NH

-

Alfa AWUS051NH

-

Alfa AWUS052NH

-

Digitus DN-7003GS

-

D-Link DWL-G122 B1

-

D-Link DWL-G122 C1

-

D-Link WUA-1340

-

Edimax EW-7318USg

-

Hawking HWUG1

-

Linksys WUSB54G v4

-

Linksys WUSB54GC v1

-

Linksys WUSB54GC v2

-

Netgear WG111 v1

-

Netgear WG111 v2

-

Netgear WG111 v3

-

Netgear WNDA3100 v1

-

TP-Link TL-WN321G

-

TP-Link TL-WN321G v4

-

Trendnet TEW-429UB C1

-

ZyXEL AG-225H

-

ZyXEL G-202

Зависимости:

- aircrack-ng

- tshark

- hostapd

- python-dev

- python-flask

- python-paramiko

- python-psycopg2

- python-pyodbc

- python-sqlite

- python-pip

Примеры запуска AtEar

Использовать интерфейс wlan0 для мониторинга и атаки беспроводных сетей:

cd ./AtEar/ sudo python run.py --iface wlan0

Установка AtEar

Установка в Kali Linux

git clone https://github.com/NORMA-Inc/AtEar.git cd ./AtEar/ sudo bash install.sh

Установка в BlackArch

Программа предустановлена в BlackArch.

Информация об установке в другие операционные системы будет добавлена позже.

Скриншоты AtEar

Инструкции по AtEar

- Видео с обзоров функций AtEar от авторов: https://www.youtube.com/embed/qkqEirRf88E

- Подборка совместимых с Kali Linux Wi-Fi адаптеров на 2017

Comments are Closed