Faraday

Описание Faraday

Faraday представляет новую концепцию — IPE (Integrated Penetration-Test Environment, т. е. интегрированная среда тестирования на проникновение), это многопользовательская IDE для тестов на проникновение. Предназначен для распространения, индексации и анализа данных, полученных во время аудита безопасности.

Основная цель Faraday — это использование доступных инструментов в сообществе для получения преимуществ многопользовательского режима.

Программа создана для простоты, пользователи не должны заметить разницы между их собственным терминалом и тем, который в Faraday. Разработана со специализированным набором функций, которые помогают пользователям улучшить свою работу. Вы помните программирование без IDE? Так вот, Faraday делает то же самое, что IDE делает для вас во время программирования, но в плане теста на проникновение.

Домашняя страница: https://www.faradaysec.com/

Автор: Infobyte LLC

Лицензия: GPLv3

Справка по Faraday

Использование:

faraday.py [-h] [-n HOST] [-px PORT_XMLRPC] [-pr PORT_REST] [-d]

[--profile] [--profile-output PROFILE_OUTPUT]

[--profile-depth PROFILE_DEPTH] [--disable-excepthook]

[--dev-mode] [--ignore-deps] [--update] [--cert CERT_PATH]

[--gui GUI] [--cli] [-w WORKSPACE] [-r FILENAME]

Парсер загрузчика Faraday.

опциональные аргументы:

-h, --help показать справку и выйти

-d, --debug Включить режим отладки. По умолчанию = отключён

--disable-excepthook Отключить функцию перехвата исключений в приложении,

которая позволяет отправлять разработчикам сообщения об ошибках.

--dev-mode Включить dev режим. Он будет использовать пользовательский конфиг

и папку плагинов.

--ignore-deps Игнорировать преобразование зависимостей python.

--update Обновить Faraday IDE.

--cert CERT_PATH Путь до действительного сертификата CouchDB

--gui GUI Выбрать интерфейс для запуска faraday. Поддерживаемыми

значениями являются gtk и 'no' (вообще без GUI). По умолчанию GTK

--cli Установить флаг для избежания графического интерфейса и использования faraday в качестве приложения командной строки.

-w WORKSPACE, --workspace WORKSPACE

Рабочее пространство, которое нужно открыть

-r ИМЯ_ФАЙЛА, --report ИМЯ_ФАЙЛА

Отчёт для разбора клиентом командной строки

подключение:

-n ХОСТ, --hostname ХОСТ

Имя хоста для прослушивания на котором API сервера

(XMLRPC и RESTful). По умолчанию = localhost

-px PORT_XMLRPC, --port-xmlrpc PORT_XMLRPC

Устанавливает порт для прослушивания на котором api XMLRPCServer.

По умолчанию = 9876

-pr PORT_REST, --port-rest PORT_REST

Устанавливает порт для прослушивания, на котором api

RESTful. По умолчанию = 9977

работа с профилями:

--profile Включает профили приложений. Когда используется эта

опция,то также могут использоваться опции --profile-output

и --profile-depth. По умолчанию = отключено

--profile-output PROFILE_OUTPUT

Устанавливает имя файла для вывода профиля. Если значение не

указано, будет использоваться стандартный вывод

--profile-depth PROFILE_DEPTH

Устанавливает номер записей профиля (глубину). По умолчанию =

500

Руководство по Faraday

Страница man отсутствует.

Примеры запуска Faraday

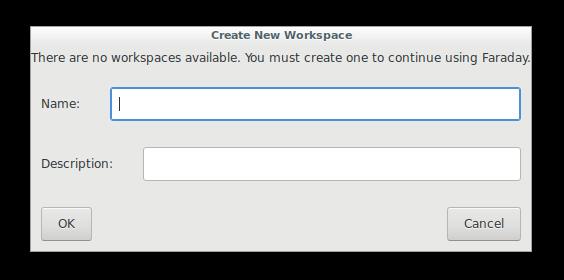

Для работы в Faraday нужно запустить сервер и клиент. В зависимости от ОС, в которой вы работает, команды для этого могут чуть различаться.

Например, для запуска Faraday в Kali Linux выполните:

sudo systemctl start couchdb cd /usr/share/python-faraday sudo python faraday-server.py

Не закрывая первого окна во втором окне выполните:

cd /usr/share/python-faraday sudo python faraday.py

Для запуска Faraday в BlackArch выполните:

sudo faraday --update # эта команда может понадобиться только перед первым запуском.

Запустите сервер Faraday:

sudo systemctl start couchdb cd /usr/share/faraday/ sudo python2 faraday-server.py

В другом окне:

sudo faraday

Если клиент не сможет подключиться к серверу, то отредактируйте IP и/или порт. Обычно верными значениями являются http://127.0.0.1:5985

IP и номер порта можно проверить в сгенерированном файле конфигурации:

sudo gedit /root/.faraday/config/server.ini

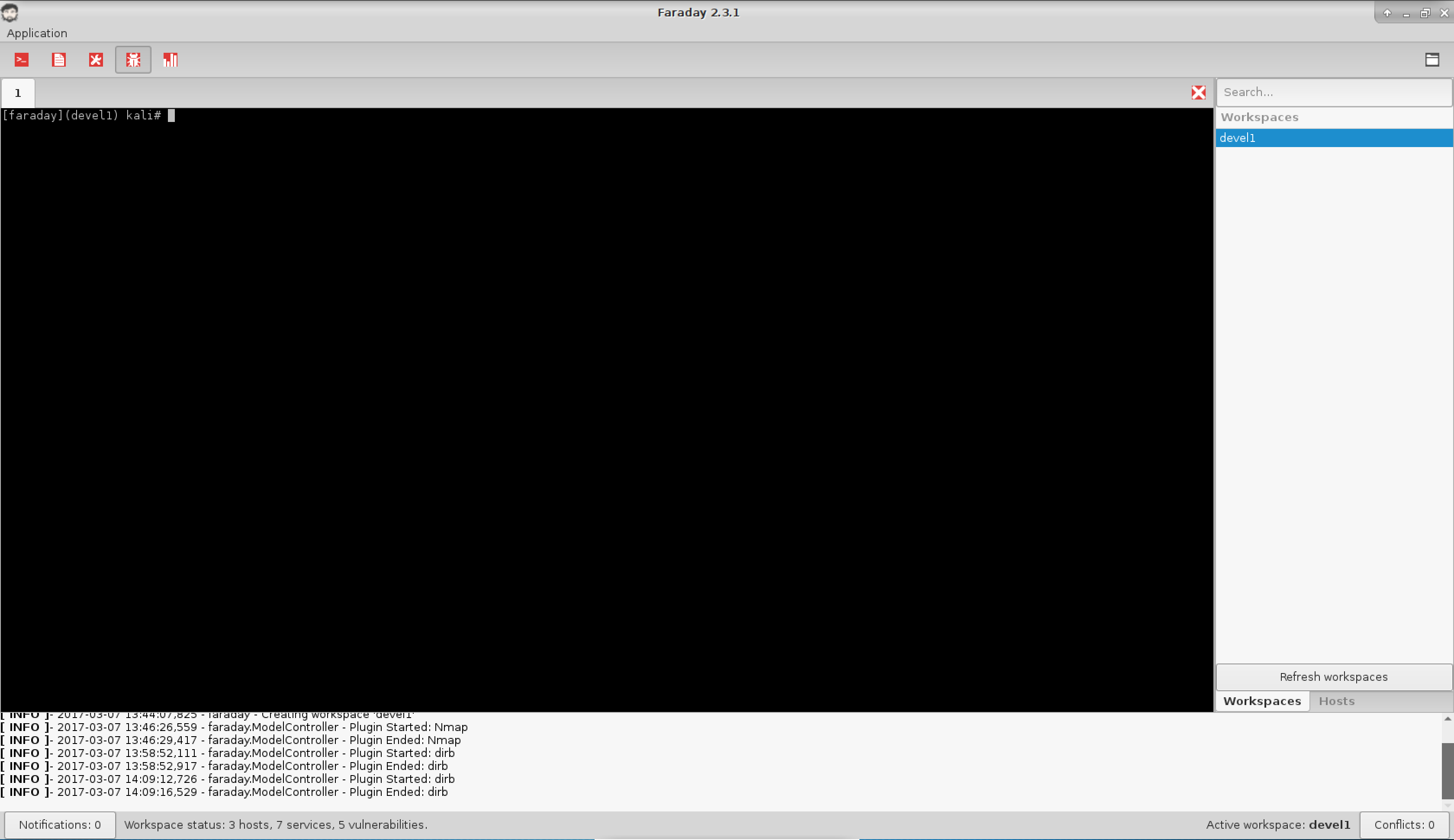

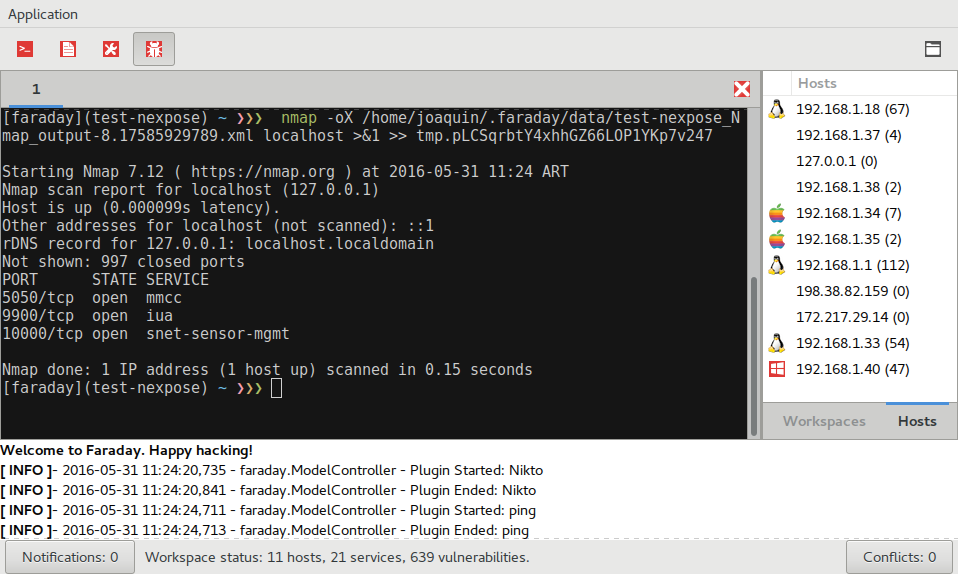

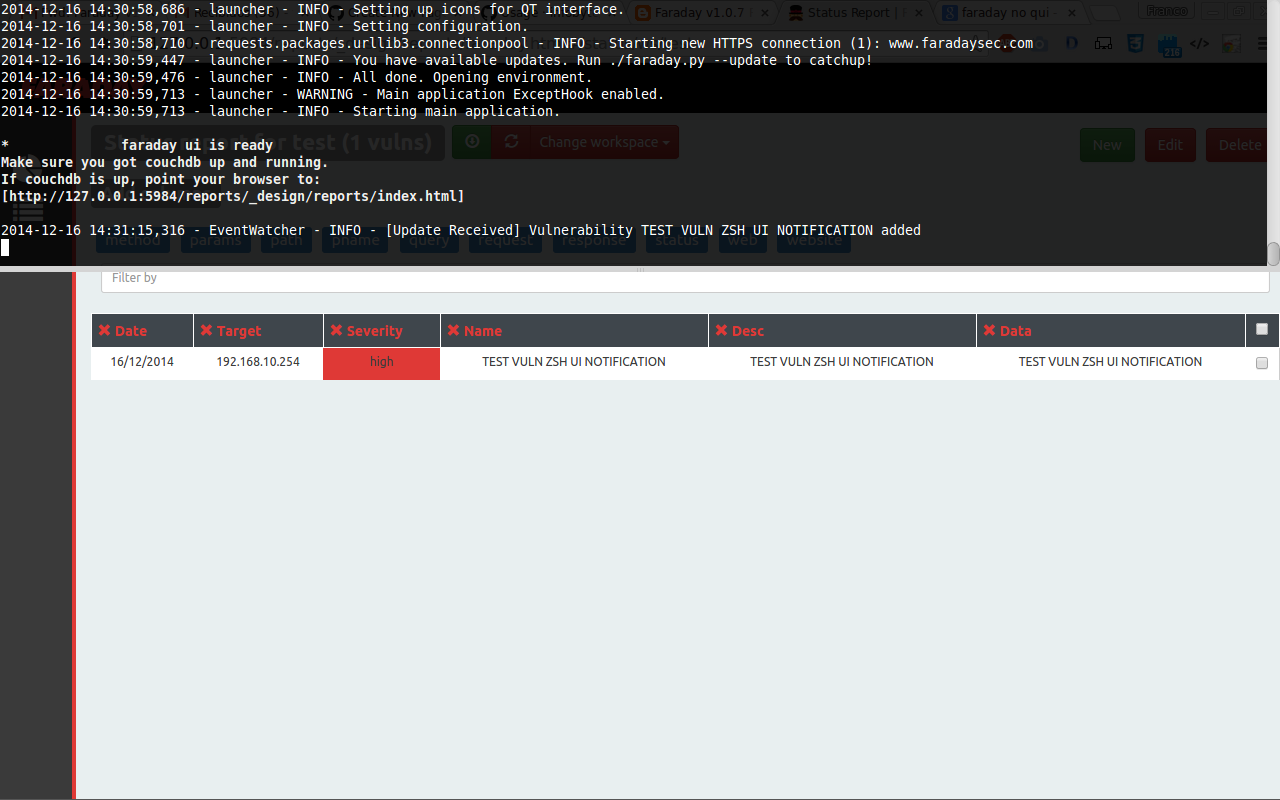

Faraday — это приложение с графический интерфейсом, которое состоит из ZSH терминала и боковой панелью с подробностями о ваших рабочих пространствах их остах.

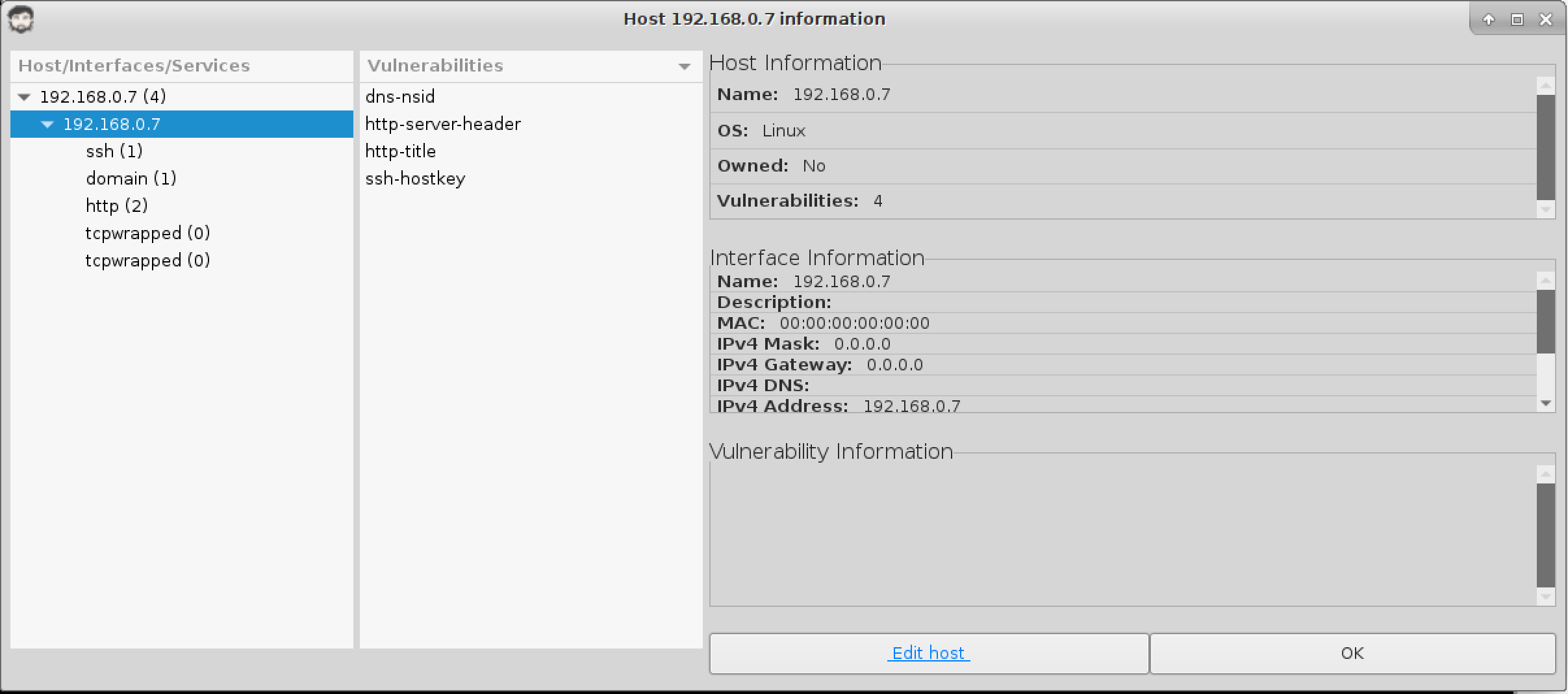

Когда Faraday поддерживает команду, запущенную вами, он автоматически определит это и импортирует результаты. В примере ниже была введена оригинальная nmap команда nmap -A 192.168.0.7 была преобразована в Faraday на лету.

>>> WELCOME TO FARADAY [+] Current Workspace: dev1 [+] API: OK [faraday](dev1) kali# nmap -oX /root/.faraday/data/devel1_Nmap_output-3.46164772371.xml -A 192.168.0.7 2>&1 | tee -a tmp.tu0ldZUG2JgzuHvLOjBYEzBx3Bu7O Starting Nmap 7.40 ( https://nmap.org ) at 2017-03-07 13:46 MST Nmap scan report for pi-hole (192.168.0.7) Host is up (0.0011s latency). Not shown: 995 closed ports PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 6.7p1 Raspbian 5+deb8u3 (protocol 2.0) | ssh-hostkey: | 1024 f7:5d:7c:e2:c5:46:32:19:08:e9:4b:79:5e:80:1c:83 (DSA) | 2048 3c:f9:1d:ce:03:0f:2e:d2:17:05:77:af:81:54:32:fc (RSA) |_ 256 ea:20:d1:e0:e1:89:2c:65:9e:0d:d0:d0:e9:8b:9b:28 (ECDSA) 53/tcp open domain dnsmasq 2.72 | dns-nsid: |_ bind.version: dnsmasq-2.72 80/tcp open http lighttpd 1.4.35 |_http-server-header: lighttpd/1.4.35 |_http-title: Welcome page 110/tcp open tcpwrapped 143/tcp open tcpwrapped Device type: general purpose Running: Linux 2.4.X|3.X OS CPE: cpe:/o:linux:linux_kernel:2.4.37 cpe:/o:linux:linux_kernel:3.2 OS details: DD-WRT v24-sp2 (Linux 2.4.37), Linux 3.2 Network Distance: 2 hops Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel TRACEROUTE (using port 80/tcp) HOP RTT ADDRESS 1 0.27 ms 172.16.206.2 2 0.21 ms pi-hole (192.168.0.7) OS and Service detection performed. Please report any incorrect results at https://nmap.org/submit/ . Nmap done: 1 IP address (1 host up) scanned in 18.41 seconds [faraday](devel1) kali#

Когда сканирование nmap завершено, дважды кликните на хосте во вкладке Hosts чтобы увидеть подробности о хосте, его службах и любых зависимостях, которые были обнаружены.

Прекрасная утилита dirb также поддерживается в Faraday по умолчанию:

[faraday](devel1) kali# dirb http://192.168.0.23/commix-testbed -w 2>&1 | tee -a tmp.qNejUxvvrPpbGPVEfwf8OZOuM1F1E

-----------------

DIRB v2.22

By The Dark Raver

-----------------

START_TIME: Tue Mar 7 13:58:52 2017

URL_BASE: http://192.168.0.23/commix-testbed/

WORDLIST_FILES: /usr/share/dirb/wordlists/common.txt

OPTION: Not Stoping on warning messages

-----------------

GENERATED WORDS: 4612

---- Scanning URL: http://192.168.0.23/commix-testbed/ ----

==> DIRECTORY: http://192.168.0.23/commix-testbed/css/

==> DIRECTORY: http://192.168.0.23/commix-testbed/fonts/

==> DIRECTORY: http://192.168.0.23/commix-testbed/img/

+ http://192.168.0.23/commix-testbed/index.php (CODE:200|SIZE:14346)

==> DIRECTORY: http://192.168.0.23/commix-testbed/js/

==> DIRECTORY: http://192.168.0.23/commix-testbed/readme/

---- Entering directory: http://192.168.0.23/commix-testbed/css/ ----

(!) WARNING: Directory IS LISTABLE. No need to scan it.

(Use mode '-w' if you want to scan it anyway)

---- Entering directory: http://192.168.0.23/commix-testbed/fonts/ ----

(!) WARNING: Directory IS LISTABLE. No need to scan it.

(Use mode '-w' if you want to scan it anyway)

---- Entering directory: http://192.168.0.23/commix-testbed/img/ ----

(!) WARNING: Directory IS LISTABLE. No need to scan it.

(Use mode '-w' if you want to scan it anyway)

---- Entering directory: http://192.168.0.23/commix-testbed/js/ ----

(!) WARNING: Directory IS LISTABLE. No need to scan it.

(Use mode '-w' if you want to scan it anyway)

---- Entering directory: http://192.168.0.23/commix-testbed/readme/ ----

(!) WARNING: Directory IS LISTABLE. No need to scan it.

(Use mode '-w' if you want to scan it anyway)

-----------------

END_TIME: Tue Mar 7 14:04:24 2017

DOWNLOADED: 27672 - FOUND: 1

Когда сканирование завершено, дважды кликните на хост для подробностей, включающих обнаруженные dirb'ом директории.

Поглядите в директорию /usr/share/python-faraday/plugins/repo, чтобы узнать, какие приложения поддерживает Faraday.

ls /usr/share/python-faraday/plugins/repo acunetix dnsrecon listurl netsparker retina wapiti amap dnswalk maltego nexpose reverseraider wcscan appscan fierce masscan nexpose-full sentinel webfuzzer arachni fruitywifi medusa nikto skipfish whois arp-scan ftp metagoofil nmap sqlmap wpscan beef goohost metasploit openvas sshdefaultscan x1 burp hping3 metasploiton pasteanalyzer sslcheck zap dig hydra ndiff peepingtom telnet dirb impact nessus ping theharvester dnsenum __init__.py netcat propecia traceroute dnsmap __init__.pyc netdiscover qualysguard w3af

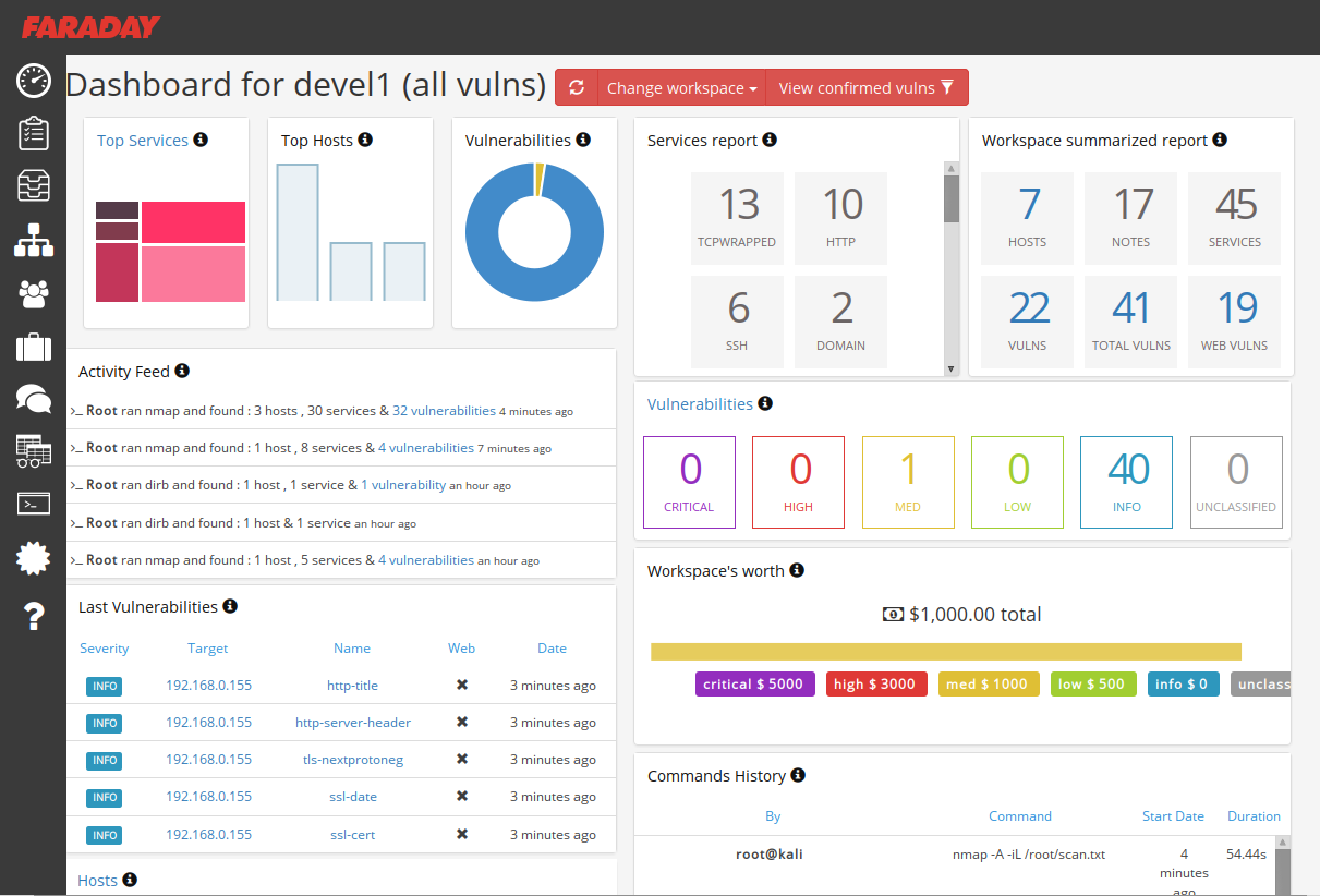

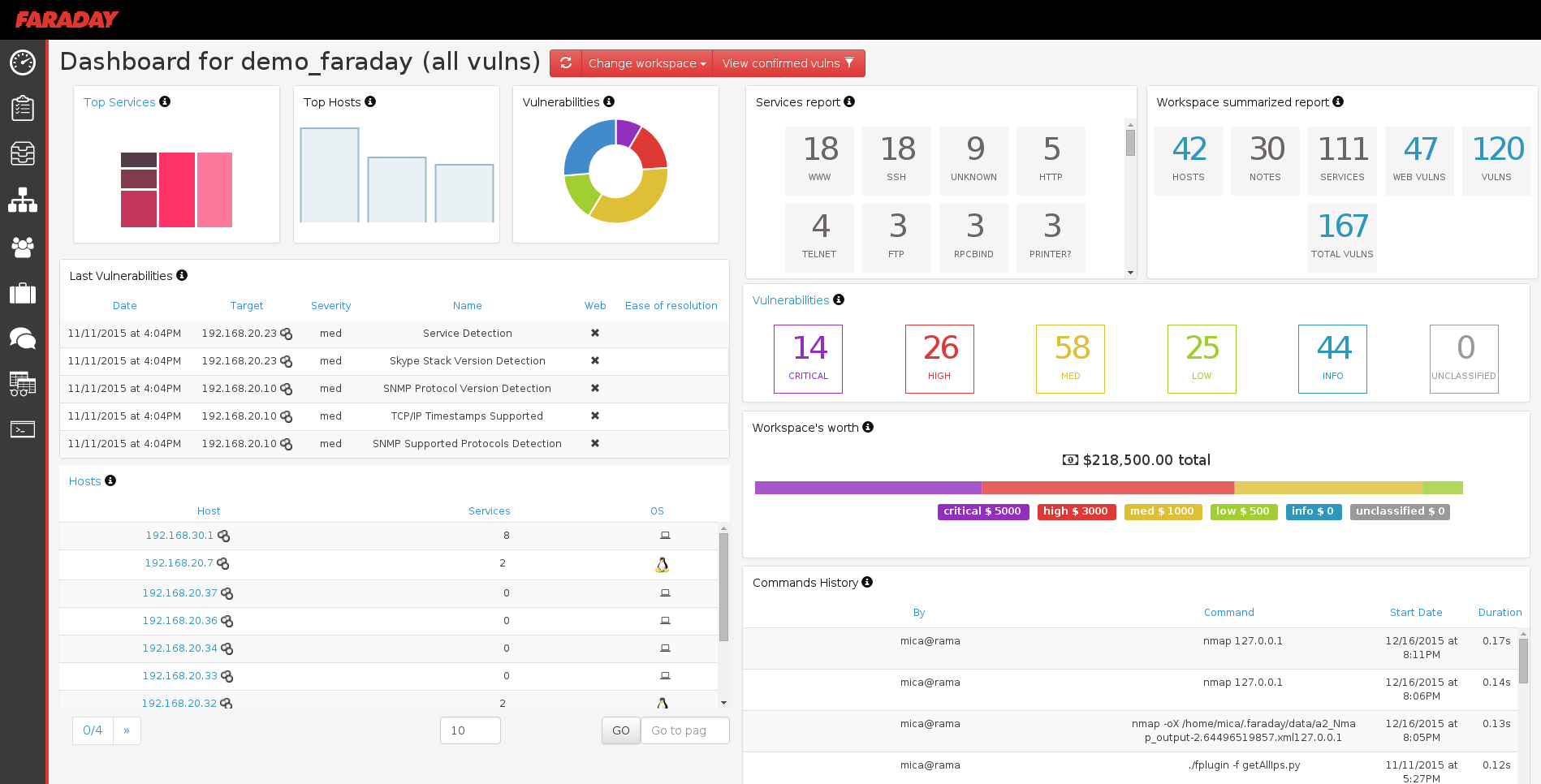

Faraday также включает полнофункциональный веб-интерфейс, который предоставляет вам, вашей команде и любым другим заинтересованным сторонам огромное количество информации.

Установка Faraday

Программа предустановлена в Kali Linux.

Установка в BlackArch

Программа предустановлена в BlackArch.

Информация об установке в другие операционные системы будет добавлена позже.

Скриншоты Faraday

Инструкции по Faraday

Ссылки на инструкции будут добавлены позже.

Comments are Closed