BruteSpray

Описание BruteSpray

BruteSpray принимает результаты сканирования nmap GNMAP/XML и, задействуя Medusa, автоматически брут-форсит службы, используя словари со стандартными логинами и паролями. BruteSpray даже может найти нестандартные порты используя внутри Nmap опцию -sV.

Поддерживаемые службы:

- ssh

- ftp

- telnet

- vnc

- mssql

- mysql

- postgresql

- rsh

- imap

- nntp

- pcanywhere

- pop3

- rexec

- rlogin

- smbnt

- smtp

- svn

- vmauthd

Домашняя страница: https://github.com/x90skysn3k/brutespray

Автор: Shane Young/@x90skysn3k && Jacob Robles/@shellfail

Лицензия: MIT

Справка по BruteSpray

Использование:

brutespray <ОПЦИИ>

Опции:

-f ФАЙЛ, --file ФАЙЛ GNMAP или XML файл для парсинга

-o ВЫВОД, --output ВЫВОД

Директория, куда будут сохранены успешные попытки

-s СЛУЖБА, --service СЛУЖБА

указать службу для атаки

-t ПОТОКИ, --threads ПОТОКИ

количество потоков medusa

-T ХОСТЫ, --hosts ХОСТЫ

количество хостов для одновременного тестирования

-U СПИСОК_ПОЛЬЗОВАТЕЛЕЙ, --userlist СПИСОК_ПОЛЬЗОВАТЕЛЕЙ

указать свой файл с именами пользователей

-P СПИСОК_ПАРОЛЕЙ, --passlist СПИСОК_ПАРОЛЕЙ

указать свой файл с паролями

-u ИМЯ_ПОЛЬЗОВАТЕЛЯ, --username ИМЯ_ПОЛЬЗОВАТЕЛЯ

указать единичное имя пользователя

-p ПАРОЛЬ, --password ПАРОЛЬ

указать единичный пароль

-c, --continuous продолжить брут-форсинг после успеха

-i, --interactive интерактивный режим

-h, --help показать справку и выйти

Руководство по BruteSpray

Страница man отсутствует.

Примеры запуска BruteSpray

Начните с выполнения сканирования программой nmap с указанием опции -oG nmap.gnmap или -oX nmap.xml.

Использование результата сканирования из файла (--file nmap.gnmap) для брут-форса по указанному словарю имён пользователей (-U /usr/share/wordlist/user.txt) и паролей (-P /usr/share/wordlist/pass.txt), запускать перебор в пять потоков (--threads 5) одновременно в отношении пяти хостов (--hosts 5):

brutespray --file nmap.gnmap -U /usr/share/wordlist/user.txt -P /usr/share/wordlist/pass.txt --threads 5 --hosts 5

Использование результата сканирования из файла (--file nmap.gnmap) для брут-форса только указанных служб (ftp,ssh,telnet), запускать перебор в пять потоков (--threads 5) одновременно в отношении пяти хостов (--hosts 5):

brutespray --file nmap.gnmap --service ftp,ssh,telnet --threads 5 --hosts 5

Использование результата сканирования из файла (--file nmap.gnmap) для брут-форса только по одному имени пользователя (-u admin) и одному паролю (-p password), запускать перебор в пять потоков (--threads 5) одновременно в отношении пяти хостов (--hosts 5):

brutespray --file nmap.gnmap -u admin -p password --threads 5 --hosts 5

Использование результата сканирования из файла (--file nmap.gnmap) для брут-форса, запускать перебор в пять потоков (--threads 5) одновременно в отношении пяти хостов (--hosts 5) при этом продолжать перебор после удачно подобранных учётных данных (-c):

brutespray --file nmap.gnmap --threads 5 --hosts 5 -c

Использование результата сканирования из файла XML вывода Nmap (--file nmap.xml) для брут-форса, запускать перебор в пять потоков (--threads 5) одновременно в отношении пяти хостов (--hosts 5):

brutespray --file nmap.xml --threads 5 --hosts 5

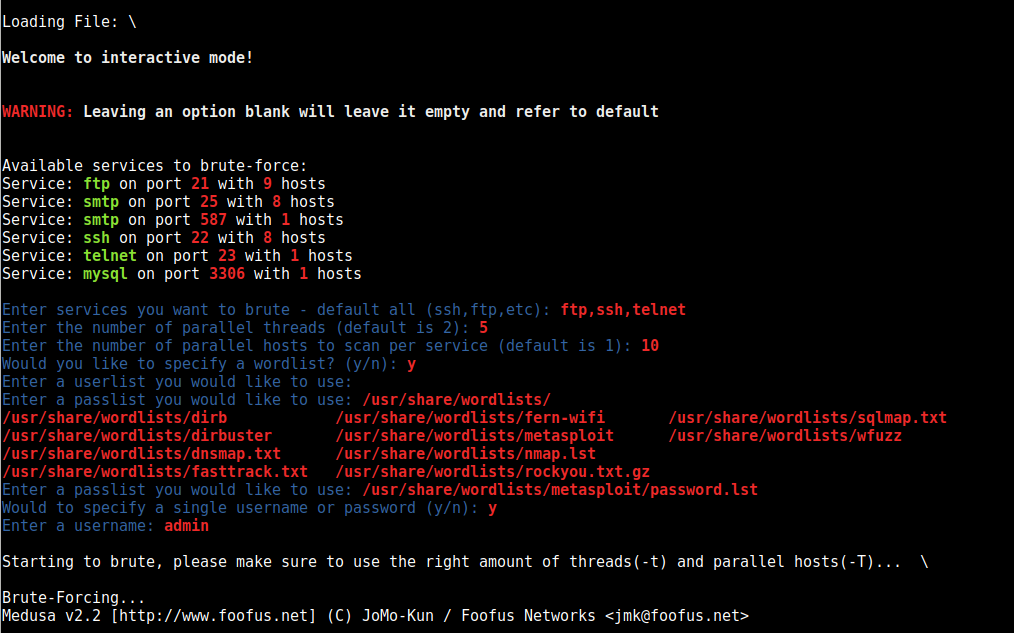

Использование результата сканирования из файла XML вывода Nmap (--file nmap.xml) для брут-форса, при этом запустить программу в интерактивном режиме (-i):

brutespray --file nmap.xml -i

Интерактивный режим, брут-форс только службы FTP:

brutespray -i -f nas.gnmap

#@ @/

@@@ @@@

%@@@ @@@.

@@@@@ @@@@%

@@@@@ @@@@@

@@@@@@@ @ @@@@@@@

@(@@@@@@@% @@@@@@@ &@@@@@@@@@

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

@@*@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@ @@

@@@( @@@@@#@@@@@@@@@*@@@,@@@@@@@@@@@@@@@ @@@

@@@@@@ .@@@/@@@@@@@@@@@@@/@@@@ @@@@@@

@@@ @@@@@@@@@@@ @@@

@@@@* ,@@@@@@@@@( ,@@@@

@@@@@@@@@@@@@@@@@@@@@@@@@

@@@.@@@@@@@@@@@@@@@ @@@

@@@@@@ @@@@@ @@@@@@

@@@@@@@@@@@@@

@@ @@@ @@

@@ @@@@@@@ @@

@@% @ @@

██████╗ ██████╗ ██╗ ██╗████████╗███████╗███████╗██████╗ ██████╗ █████╗ ██╗ ██╗

██╔══██╗██╔══██╗██║ ██║╚══██╔══╝██╔════╝██╔════╝██╔══██╗██╔══██╗██╔══██╗╚██╗ ██╔╝

██████╔╝██████╔╝██║ ██║ ██║ █████╗ ███████╗██████╔╝██████╔╝███████║ ╚████╔╝

██╔══██╗██╔══██╗██║ ██║ ██║ ██╔══╝ ╚════██║██╔═══╝ ██╔══██╗██╔══██║ ╚██╔╝

██████╔╝██║ ██║╚██████╔╝ ██║ ███████╗███████║██║ ██║ ██║██║ ██║ ██║

╚═════╝ ╚═╝ ╚═╝ ╚═════╝ ╚═╝ ╚══════╝╚══════╝╚═╝ ╚═╝ ╚═╝╚═╝ ╚═╝ ╚═╝

brutespray.py v1.5.2

Created by: Shane Young/@x90skysn3k && Jacob Robles/@shellfail

Inspired by: Leon Johnson/@sho-luv

Credit to Medusa: JoMo-Kun / Foofus Networks <jmk@foofus.net>

Loading File: /

Welcome to interactive mode!

WARNING: Leaving an option blank will leave it empty and refer to default

Available services to brute-force:

Service: ftp on port 21 with 1 hosts

Service: ssh on port 22 with 1 hosts

Service: mysql on port 3306 with 1 hosts

Enter services you want to brute - default all (ssh,ftp,etc): ftp

Enter the number of parallel threads (default is 2): 4

Enter the number of parallel hosts to scan per service (default is 1): 1

Would you like to specify a wordlist? (y/n): y

Enter a userlist you would like to use: /usr/share/wordlists/metasploit/unix_users.txt

Enter a passlist you would like to use: /usr/share/wordlists/metasploit/password.lst

Would to specify a single username or password (y/n): n

Starting to brute, please make sure to use the right amount of threads(-t) and parallel hosts(-T)... \

Brute-Forcing...

Установка BruteSpray

Программа предустановлена в Kali Linux.

sudo apt-get install brutespray

Установка в BlackArch

Программа предустановлена в BlackArch.

sudo pacman -S brutespray

Информация об установке в другие операционные системы будет добавлена позже.

Скриншоты BruteSpray

Инструкции по BruteSpray

Ссылки на инструкции будут добавлены позже.

Comments are Closed