Crowbar

Описание Crowbar

Crowbar (ранее известный как Levye) — это инструмент для брут-форса, который может использоваться во время тестов на проникновение. Он создан для поддержки протоколов, которые в настоящее время не поддерживаются в thc-hydra и другими популярными инструментами брут-форса.

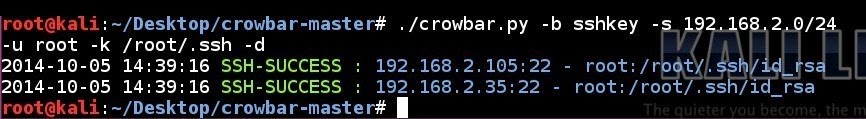

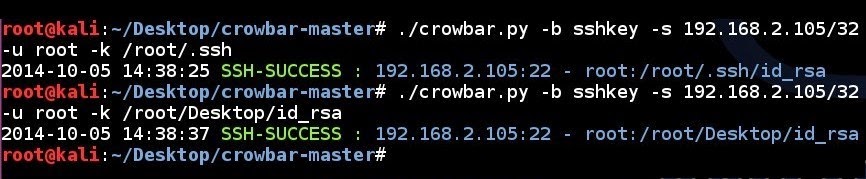

Программа брут-форсит некоторые протоколы другими методами, отличными от других популярных инструментов. В качестве примера: в то время как большинство инструментов брут-форса используют для перебора учётных данных входа SSH имя пользователя и пароль, Crowbar использует SSH ключ(и). Это позволяет использовать для атаки на SSH серверы любые приватные ключи, которые были получены во время тестов на проникновение.

В настоящее время Crowbar поддерживает:

- OpenVPN (-b openvpn)

- Remote Desktop Protocol (RDP) с поддержкой NLA (-b rdp)

- Аутентификацию по приватному ключу SSH (-b sshkey)

- Аутентификацию по ключу VNC (-b vpn)

Домашняя страница: https://github.com/galkan/crowbar

Автор: Gökhan ALKAN

Лицензия: MIT

Справка по Crowbar

Опции:

опциональные аргументы:

-h, --help показать справку и выйти

-b {vnckey,sshkey,rdp,openvpn}, --brute {vnckey,sshkey,rdp,openvpn}

Целевая служба

-s СЕРВЕР, --server СЕРВЕР

Статичная цель

-S СЕРВЕР_ФАЙЛ, --serverfile СЕРВЕР_ФАЙЛ

Несколько целей в файле

-u ИМЯ ПОЛЬЗОВАТЕЛЯ [ИМЯ ПОЛЬЗОВАТЕЛЯ ...], --username ИМЯ ПОЛЬЗОВАТЕЛЯ [ИМЯ ПОЛЬЗОВАТЕЛЯ ...]

Статичное имя для входа

-U ИМЯ ПОЛЬЗОВАТЕЛЯ_ФАЙЛ, --usernamefile ИМЯ ПОЛЬЗОВАТЕЛЯ_ФАЙЛ

Несколько имён для входа сохранены в файл

-n ПОТОК, --number ПОТОК

Количество одновременно активных потоков

-l ФАЙЛ, --log ФАЙЛ Файл журнала (пишутся только попытки)

-o ФАЙЛ, --output ФАЙЛ

Файл вывода (пишется всё остальное)

-c ПАРОЛЬ, --passwd ПАРОЛЬ

Статичный пароль для входа

-C ФАЙЛ, --passwdfile ФАЙЛ

Несколько паролей для входа, сохранённые в файле

-t ВРЕМЯ ОЖИДАНИЯ, --timeout ВРЕМЯ ОЖИДАНИЯ

[SSH] Как долго ждать для каждого потока (секунды)

-p ПОРТ, --port ПОРТ Измените пор, если служба использует

нестандартное значение

-k ФАЙЛ_КЛЮЧА, --keyfile ФАЙЛ_КЛЮЧА

[SSH/VNC] файл с (приватным) ключом или папка,

содержащая несколько файлов

-m КОНФИГУРАЦИЯ, --config КОНФИГУРАЦИЯ

[OpenVPN] Файл конфигурации

-d, --discover Сканирование открытых портов tcp перед атакой с помощью nmap. Сканируются цели, указанные опциями -s/-S

-v, --verbose Включить вербальный вывод (-vv для увеличения)

-D, --debug Включить режим отладки

-q, --quiet Показывать только успешные входы

Руководство по Crowbar

Страница man отсутствует.

ВНИМАНИЕ: если вы хотите использовать имя пользователя, включающего ДОМЕН, то указывайте имя пользователя, как показано ниже. Обратный слэш (\) является для python экранирующим символом. Поэтому вы должны использовать один из следующих форматов:

crowbar -b rdp -u DOMAIN\\gokhan alkan -c Aa123456 -s 10.68.35.150/32 2015-03-28 11:03:39 RDP-SUCCESS : 10.68.35.150:3389 - "DOMAIN\gokhan alkan":Aa123456,

crowbar -b rdp -u gokhan alkan@ornek -c Aa123456 -s 10.68.35.150/32 2015-03-28 11:04:00 RDP-SUCCESS : 10.68.35.150:3389 - "gokhan alkan@DOMAIN":Aa123456,

Логи и вывод

При запуске Crowbar создаёт 2 файла для логов и результатов, которые находятся в вашей текущей директории. По умолчанию файл журнала назван crowbar.log, который хранит все сделанные во время выполнения попытки подбора. Если вы не хотите использовать дефолтный файл default log, вам следует использовать -l log_path. Второй файл это crowbar.out, который хранит сделанные во время выполнения успешные попытки. Если вы не хотите использовать дефолтный файл вывода, вам следует использовать -o output_path.

Примеры запуска Crowbar

Брут-форс службы RDP на единичном хосте (-s 192.168.86.61/32) с указанным именем пользователя (-u victim) и словарём паролей (-C /root/words.txt) используя 1 поток (-n 1):

crowbar -b rdp -s 192.168.86.61/32 -u victim -C /root/words.txt -n 1 2017-10-10 14:59:55 START 2017-10-10 14:59:55 Crowbar v0.3.5-dev 2017-10-10 14:59:55 Trying 192.168.86.61:3389 2017-10-10 15:00:08 RDP-SUCCESS : 192.168.86.61:3389 - victim:s3cr3t 2017-10-10 15:00:08 STOP

Установка Crowbar

Установка в Kali Linux

sudo apt install crowbar freerdp2-x11 openvpn nmap

Установка в BlackArch

Программа предустановлена в BlackArch.

sudo pacman -S crowbar freerdp openvpn nmap

Информация об установке в другие операционные системы будет добавлена позже.

Comments are Closed