Cameradar

Описание Cameradar

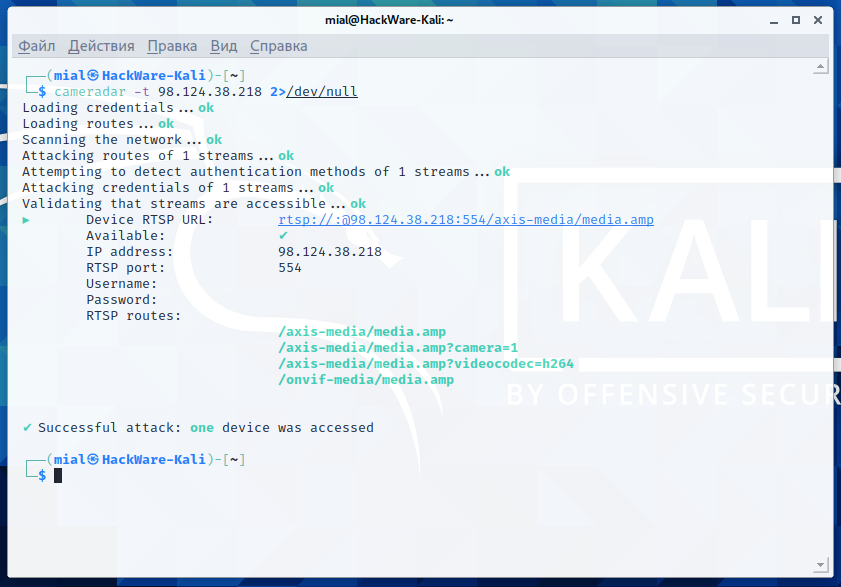

Cameradar взламывает RTSP камеры видеонаблюдения.

Инструмент и библиотека доступа к потоку RTSP.

Cameradar позволяет:

- Обнаруживать открытые порты RTSP на любом доступном целевом хосте

- Определять, какая модель устройства ведёт трансляцию

- Запускать автоматические атаки по словарю, чтобы найти маршрут их потока (например: /live.sdp)

- Запускать автоматические атаки по словарю, чтобы подобрать имя пользователя и пароль камеры

- Получать полный и удобный отчёт о результатах

Домашняя страница: https://github.com/Ullaakut/cameradar

Автор: Brendan Le Glaunec

Лицензия: MIT

Справка по Cameradar

Использование:

cameradar ОПЦИИ

Опции:

-I, --attack-interval ДЛИТЕЛЬНОСТЬ Интервал между каждой атакой (например: 2000ms, чем выше, тем незаметнее)

-c, --custom-credentials СТРОКА Путь по которому загрузить указанный словарь с учётными данными в JSON (по умолчанию "${GOPATH}/src/github.com/Ullaakut/cameradar/dictionaries/credentials.json")

-r, --custom-routes СТРОКА Путь по которому загрузить указанный словарь со списком маршрутов (по умолчанию "${GOPATH}/src/github.com/Ullaakut/cameradar/dictionaries/routes")

-d, --debug Включить логи отладки

-h, --help Показать справку

-p, --ports СТРОКА Порты, на которых искать RTSP потоки (по умолчанию [554,5554,8554])

-s, --scan-speed ЧИСЛО Присет скорости nmap для использования в сканировании (ниже незаметнее) (по умолчанию 4)

-t, --targets СТРОКА Цели, на которых сканировать открытые RTSP потоки — требуется (напр.: 172.16.100.0/24)

-T, --timeout ДЛИТЕЛЬНОСТЬ Таймаут для использования в попытках атаки (напр.: 2000ms) (по умолчанию 2s)

-v, --verbose Включить подробные логи

Руководство по Cameradar

Страница man отсутствует.

Пояснение опций

"-t, --targets": установить цель. Требуется. Целью может быть файл (смотрите ниже информацию о формате файла), IP-адрес, диапазон IP-адресов, подсеть или их сочетание. Пример: --targets="192.168.1.72,192.168.1.74"

"-p, --ports": (по умолчанию: 554,5554,8554) Этой опцией вы можете становить собственные порты.

"-s, --scan-speed": (По умолчанию: 4) Задайте пользовательские предустановки обнаружения в nmap для повышения скорости или точности. Рекомендуется уменьшить его, если вы пытаетесь сканировать нестабильную и медленную сеть, или увеличить, при поиске в очень производительной и надёжной сети. Вы также можете сохранить низкий уровень, чтобы ваше присутствие было менее заметным. Смотрите эту страницу для получения дополнительной информации о шаблонах таймингов nmap.

"-I, --attack-interval": (По умолчанию: 0 мс) Установить настраиваемый интервал, после которого попытка атаки без ответа должна быть прекращена. Рекомендуется увеличивать его при сканировании нестабильных и медленных сетей или уменьшать его в быстрых и надёжных сетях.

"-T, --timeout": (По умолчанию: 2000 мс) Установить пользовательское значение тайм-аута, после которого попытка атаки без ответа должна завершиться неудачей. Рекомендуется увеличивать его при попытке сканирования нестабильных и медленных сетей или уменьшать его в быстрых и надёжных сетях.

"-r, --custom-routes": (По умолчанию: <CAMERADAR_GOPATH>/dictionaries/routes) Установить путь к пользовательскому словарю для маршрутов

"-c, --custom-credentials": (по умолчанию: <CAMERADAR_GOPATH>/dictionaries/credentials.json) Установить путь к пользовательскому словарю для учетных данных

"-d, --debug": включить журналы отладки.

"-v, --verbose": включить подробные журналы curl (не рекомендуется для большинства случаев)

"-h": отображать информацию об использовании

Проверка доступа к камере

Если у вас есть VLC Media Player, вы можете использовать графический интерфейс или командную строку для подключения к потоку RTSP в следующем формате: rtsp://ПОЛЬЗОВАТЕЛЬ:ПАРОЛЬ@АДРЕС:ПОРТ/МАРШРУТ

Формат входного файла

Файл может содержать IP-адреса, имена хостов, диапазоны IP-адресов и подсети, разделённые символами новой строки. Пример:

0.0.0.0 localhost 192.17.0.0/16 192.168.1.140-255 192.168.2-3.0-255

Примеры запуска Cameradar

Сканирование домашней сети в поисках RTSP потоков:

cameradar -t 192.168.0.0/24

Сканирование хостов, указанных в файле hosts.txt:

cameradar -t hosts.txt

Сканирование удалённой камеры на определённому порту:

cameradar -t 172.178.10.14 -p 18554 -s 2

Сканирование нестабильной удалённой сети:

cameradar -t 172.178.10.14/24 -s 1 --timeout 10000 -l

Сканирование с большим интервалом между отправляемыми пакетами — для незаметности:

cameradar -t 172.178.10.14/24 -s 1 -I 5000

Установка Cameradar

Установка в Kali Linux

Первым шагом необходимо установить Go, для этого смотрите статью «Установка Go (компилятора и инструментов) в Linux».

Затем установите зависимости программы:

sudo apt install libcurl4-openssl-dev pkg-config

Для скачивания исходного кода установки выполните следующие команды:

go get github.com/Ullaakut/cameradar/v5 cd $GOPATH/pkg/mod/github.com/\!ullaakut/cameradar/*/cmd/cameradar go install

Теперь бинарный файл в вашей $GOPATH/bin, он уже готов к использованию:

cameradar

Для обновления при выходе новых версий:

go get -u github.com/Ullaakut/cameradar/v5 cd $GOPATH/pkg/mod/github.com/\!ullaakut/cameradar/*/cmd/cameradar go install

Установка в BlackArch

Программа предустановлена в BlackArch.

sudo pacman -S cameradar

Но на момент написания, сопроводители не учли специфика пакета, в результате при любом запуске будет возникать ошибка, что не найдены обязательные файлы с учётными данными (credentials.json) и маршрутами (routes). Для исправления этой ошибки к вашей команде добавляйте следующие опции:

- -c /usr/share/cameradar/dictionaries/credentials.json

- -r /usr/share/cameradar/dictionaries/routes

Вместо версии из репозитория BlackArch, вы можете установить версию из исходного кода.

Удалите Cameradar:

sudo pacman -R cameradar

Установите Go:

sudo pacman -S go

Для скачивания исходного кода и установки следующие команды:

go get github.com/Ullaakut/cameradar cd ~/go/src/github.com/Ullaakut/cameradar/cmd/cameradar/ go install

После этого программа станет доступной по следующему пути:

~/go/bin/cameradar

Чтобы программа стала доступна по имени

cameradar

добавьте переменные окружения, как это описано в статье «Установка Go (компилятора и инструментов) в Linux» в разделе «Установка Go из стандартных системных репозиториев» для Arch Linux.

При таком способе установке всё равно необходимо использовать опции -c и -r, но зато у вас будет последняя версия программы:

- -c /home/mial/go/src/github.com/Ullaakut/cameradar/dictionaries/credentials.json

- -r /home/mial/go/src/github.com/Ullaakut/cameradar/dictionaries/routes

Для обновления при выходе новых версий:

go get -u github.com/Ullaakut/cameradar cd ~/go/src/github.com/Ullaakut/cameradar/cmd/cameradar/ go install

Информация об установке в другие операционные системы будет добавлена позже.

Скриншоты Cameradar

Инструкции по Cameradar

- Аудит безопасности IP камер

- Как записать видео с IP камеры (RTSP поток)

- Инструкция по openRTSP — клиент RTSP для приёма и записи потокового медиа

Comments are Closed