maskprocessor

Описание maskprocessor

Maskprocessor — это высокопроизводительный генератор слов (словарей), упакованный в отдельный исполняемый файл, в котором можно настроить символы для каждой позиции.

Для подробного описания работы Атаки по маске смотрите страницу Атака по маске.

Преимущество Атаки по маске перед брут-форсом (полным перебором)

Причина использования атаки по маске, а не традиционного брут-форса, заключается в том, что мы хотим сократить пространство ключей кандидата пароля до более эффективного.

К примеру, мы хотим взломать пароль: Julia1984

В традиционной атаке методом полного перебора нам требуется набор символов, содержащий все буквы верхнего регистра, все буквы нижнего регистра и все цифры (также известный как «mixalpha-numeric»). Длина пароля равна 9, поэтому нам нужно перебрать 62^9 (13.537.086.546.263.552) комбинаций. Допустим, мы взламываем со скоростью 100 Мбит/с, на это требуется более 4 лет.

В атаке по маске мы знаем о людях и о том, как они создают пароли. Вышеупомянутый пароль соответствует простому, но общему шаблону. К нему добавлены имя и год. Мы также можем настроить атаку, чтобы пробовать заглавные буквы только в первой позиции. Очень редко можно увидеть заглавные буквы только во второй или третьей позиции. Короче говоря, с помощью атаки по маске мы можем уменьшить пространство ключей до 522626262610101010 (237,627,520,000) комбинаций. При той же скорости взлома 100 Мбит/с это займёт всего 40 минут.

Недостатки по сравнению с Brute-Force

Их нет. Можно утверждать, что приведённый выше пример слишком частный случай, но это не имеет значения. Даже при атаке по маске мы можем настроить нашу маску так, чтобы она использовала точно такое же пространство клавиш, что и атака грубой силы. А наоборот (заставить брут-форс работать как Атака по маске) уже не получится.

Маски

Для каждой позиции сгенерированных кандидатов пароля нам нужно настроить заполнитель. Если пароль, который мы хотим взломать, имеет длину 8, наша маска должна состоять из 8 заполнителей.

- Маска - это простая строка, которая настраивает пространство ключей движка генерации кандидатов в пароли с помощью заполнителей.

- Заполнителем может быть символ из пользовательского набора символов, символ из встроенного набора символов или статическая буква.

- Переменная (условное обозначение того или иного набора символов) обозначается знаком ?, за которым следует один из встроенных наборов символов (l, u, d, s, a) или одно из имён пользовательских наборов символов (1, 2, 3, 4).

- Статическая буква буквой не нужно специально обозначать, она записывается как есть. Исключение - если нам нужен сам символ ?, который должен быть написан как ??.

Встроенные наборы символов

- ?l = abcdefghijklmnopqrstuvwxyz

- ?u = ABCDEFGHIJKLMNOPQRSTUVWXYZ

- ?d = 0123456789

- ?s = «space»!"#$%&'()*+,-./:;<=>?@[]^_`{|}~

- ?a = ?l?u?d?s

- ?b = 0x00 - 0xff

Пользовательские кодировки

Есть четыре параметра командной строки для настройки четырёх пользовательских кодировок.

- --custom-charset1=CS

- --custom-charset2=CS

- --custom-charset3=CS

- --custom-charset4=CS

Эти параметры командной можно записать сокращённо как: -1, -2, -3 и -4. Вы можете указать символы прямо в командной строке.

Увеличение длины пароля

Атака по маске всегда зависит от длины пароля. Например, если мы используем маску «?l?l?l?l?l?l?l?l», мы сможем взломать пароль только длиной 8. Но если пароль, который мы пытаемся взломать, имеет длину 7, мы его не найдём. Вот почему нам приходится повторять атаку несколько раз, каждый раз с добавлением одного заполнителя к маске. Это можно автоматизировать с помощью флага «--increment».

- ?l

- ?l?l

- ?l?l?l

- ?l?l?l?l

- ?l?l?l?l?l

- ?l?l?l?l?l?l

- ?l?l?l?l?l?l?l

- ?l?l?l?l?l?l?l?l

Примеры

Следующие команды создают следующие кандидаты на пароли:

команда: ?l?l?l?l?l?l?l?l

пространство ключей: aaaaaaaa - zzzzzzzz

команда: -1 ?l?d ?1?1?1?1?1

пространство ключей: aaaaa - 99999

команда: password?d

пространство ключей: password0 - password9

команда: -1 ?l?u ?1?l?l?l?l?l19?d?d

пространство ключей: aaaaaa1900 - Zzzzzz1999

команда: -1 ?dabcdef -2 ?l?u ?1?1?2?2?2?2?2

пространство ключей: 00aaaaa - ffZZZZZ

команда: -1 efghijklmnop ?1?1?1

пространство ключей: eee - ppp

Домашняя страница: http://hashcat.net/wiki/doku.php?id=maskprocessor

Автор: atom

Лицензия: MIT

Справка по maskprocessor

Использование:

maskprocessor [опции]... маска

или (в зависимости от способа установки):

./mp64.bin [опции]... маска

* Запуск:

-V, --version Напечатать версию

-h, --help Напечатать помощь

* Приращение:

-i, --increment=ЧИСЛО:ЧИСЛО Включить режим приращения.

Первое ЧИСЛО=начало, второе ЧИСЛО=конец

Пример: -i 4:8 интересующая длинна 4-8 (включая)

* Разное:

--combinations Посчитать количество комбинаций

--hex-charset Предположить, что символы даны в шестнадцатеричном виде

-q, --seq-max=ЧИСЛО Максимальное число одинаковых повторяющиеся символов

-r, --occurrence-max=ЧИСЛО Максимальное число вхождения одного символа

* Ресурсы:

-s, --start-at=СЛОВО Начать с конкретной позиции

-l, --stop-at=СЛОВО Закончить на конкретной позиции

* Файлы:

-o, --output-file=ФАЙЛ Файл вывода

* Пользовательские наборы символов:

-1, --custom-charset1=CS Пользовательские наборы символов

-2, --custom-charset2=CS Пример:

-3, --custom-charset3=CS --custom-charset1=?dabcdef

-4, --custom-charset4=CS устанавливает для ?1 символы 0123456789abcdef

* Встроенные наборы символов:

?l = abcdefghijklmnopqrstuvwxyz

?u = ABCDEFGHIJKLMNOPQRSTUVWXYZ

?d = 0123456789

?s = !"#$%&'()*+,-./:;<=>?@[\]^_`{|}~

?a = ?l?u?d?s

?b = 0x00 - 0xff

Руководство по maskprocessor

Страница man отсутствует.

Примеры запуска maskprocessor

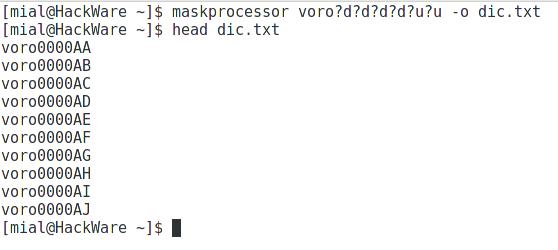

Запуск программы с маской pass?d. Здесь pass - статичные символы, ?d - обозначает цифры, а в целом pass?d является маской.

maskprocessor pass?d

Будет следующий вывод:

pass0 pass1 pass2 pass3 pass4 pass5 pass6 pass7 pass8 pass9

Посчитать количество комбинаций (--combinations), для маски DANIELLE?1?1, в который пользовательский набор символов (-1) установлен как ?u?d?l (все большие и маленькие буквы, а также цифры), длина слов от 8 до 10 символов (-i 8:10).

maskprocessor --combinations -i 8:10 -1 ?u?d?l DANIELLE?1?1 3907

Смотрите “generate.sh” для большего числа примеров.

Если вы компилировали программу из исходных кодов, то исполняемый файл у вас может называться mp64.bin, следовательно команда будет иметь вид:

./mp64.bin pass?d

Установка maskprocessor

Программа предустановлена в Kali Linux.

Запускать так:

maskprocessor

Ошибка "maskprocessor: command not found", хотя уже установлен maskprocessor самой новой версии

При попытке использования программы в настоящее время возникает ошибка "maskprocessor: command not found", хотя уже установлен maskprocessor самой новой версии. Видимо, в Kali Linux этот пакет сломан. Поэтому если вы получили данное сообщение об ошибке, установите maskprocessor следующим образом:

sudo apt remove maskprocessor git clone https://github.com/hashcat/maskprocessor cd maskprocessor/src/ make sudo mv ./mp64.bin /usr/bin/maskprocessor maskprocessor -h

Установка maskprocessor в Linux

Можно скачать бинарные файлы здесь: https://github.com/hashcat/maskprocessor/releases

После скачивания достаточно распаковать архив и запустить файл mp64.bin или mp32.bin.

Либо установить из исходных кодов.

git clone https://github.com/hashcat/maskprocessor cd maskprocessor/src/ make

В данной директории у вас появится файл mp64.bin или mp32.bin (в зависимости от битности вашей системы). Запускать его так:

./mp64.bin

Установка в BlackArch

Программа предустановлена в BlackArch.

sudo pacman -S maskprocessor

Запускать так:

maskprocessor

Установка в Windows

Скачайте исполнимые файлы: https://github.com/hashcat/maskprocessor/releases

Распакуйте архив.

Откройте окно командной строки (Win+x и выберите там «Windows PowerShell»).

Перетащите файл mp64.exe (или mp32.exe) в командную строку и нажмите ENTER.

Скриншоты maskprocessor

Инструкции по maskprocessor

- Книга «Продвинутый взлом паролей с *Hashcat» на русском языке

- Семейство программ *Hashcat: как научиться взламывать пароли, создавать и оптимизировать словари

- Использование maskprocessor для генерации правил

- Как ускорить создание словарей с паролями

- Атака по Маске (Брут-Форс)

- Взлом WPA/WPA2 паролей с Aircrack-ng: перебор по словарю, совместная работа с Hashcat, maskprocessor, statsprocessor, John the Ripper, Crunch, взлом в Windows

- Программы для генерации словарей

- Как создать словари, соответствующие определённым политикам надёжности паролей (с помощью Атаки на основе правил)

- Продвинутые техники создания словарей

Comments are Closed